|

|

|

|

|

|

|

Unser 32Mbit Kabel läuft seit Jahren absolut stabil.

Das Telekom DSL meiner Eltern spackt stark rum, seit die Vertreter vorbei kamen um für Glasfaser zu werben.

|

|

|

|

|

|

|

|

|

|

|

Bei hat die Telekom Glasfaser verlegt. Mit Drückerkolonne geworben und ich habe gefragt, wie viel schneller es den wird. Antwort - gar nicht.

Sowas bekommt nur die Telekom hin. Mittlerweile haben sie VDSL nachgerüstet und es ist von 16 auf 50 MBit angestiegen.

Meine Hauptaufgabe mit Kabel Deutschland war bisher, alle paar Wochen zu einer Freundin zu laufen und ihr Kabelmodem irgendwie dazu zu animieren, wieder eine Verbindung aufzubauen. War leider noch keine Fritzbox, somit waren die Diagnosenoptionen eingeschränkt. Beim verplomben unseren Kabelanschlusses vom Vorbesitzer, wollte mir deren Techniker - hinterher - nochmal Kabelinternet andrehen. Schlimmer als AOL, wenigstens kommt jetzt keine Werbung mehr.

|

|

[Dieser Beitrag wurde 10 mal editiert; zum letzten Mal von hoschi am 21.12.2017 12:05]

|

|

|

|

|

|

|

|

|

https://www.heise.de/newsticker/meldung/beA-Schwere-Panne-beim-besonderen-elektronischen-Anwaltspostfach-3927314.html

| | | der beA-Client nicht den Public Key, sondern den Private Key des von T-Systems signierten Zertifikates verteilte. | |

...

https://www.heise.de/security/meldung/Mail-Verschluesselung-Ueberpruefung-von-Enigmail-foerdert-kritische-Luecken-zutage-3924138.html

| | So könnten Angreifer sich als jemand anderes ausgeben und mit dem eigenen Schlüssel signierte und verschlüsselte Mails unter falschem Namen verschicken – für den Empfänger sieht alles in Ordnung aus.

...

Über die zweite kritische Schwachstelle könnten Angreifer fremde Signaturen von Opfern klauen und für eigene Mails nutzen. Für den Empfänger sieht es so aus, als wäre die Mail vom Opfer signiert. Dafür muss ein Angreifer lediglich eine vom Opfer signierte Mail als Anhang in eine neue Mail packen und diese verschicken, erläutern die Sicherheitsforscher.

...

Nutzen Angreifer eine mit dem Bedrohungsgrad "hoch" eingestufte Lücke aus, können sie unter gewissen Umständen Mails entschlüsseln. Dafür müsste ein Angreifer jedoch unter anderem verschlüsselten E-Mail-Verkehr mitschneiden und Mails manipulieren können.

...

Auch die Verwendung von RSS-Feeds in Thunderbird ist dem E-Mail-Anbieter zufolge derzeit mit hohen Sicherheitsrisiken verbunden. Sie könne "die Vertraulichkeit der Ende-zu-Ende-verschlüsselten Kommunikation" in Thunderbird gefährden. | |

...

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von csde_rats am 23.12.2017 13:17]

|

|

|

|

|

|

|

|

|

|

Wer dachte "tot" hat keine Steigerungsformen, kennt PGP nicht..

|

|

|

|

|

|

|

|

|

|

|

Private und Public sind zwei Wörter die viele Informatiker nicht auseinanderhalten können. Vielleicht wäre sowas wie "Schlüssel" und "Öffentlich" besser.

Und der öffentliche Teil sollte besser menschenlesbarem ACSCII bestehen und der Schlüssel aus HEXHEX-Magie

|

|

[Dieser Beitrag wurde 3 mal editiert; zum letzten Mal von hoschi am 23.12.2017 17:52]

|

|

|

|

|

|

|

|

|

Ich habe endlich herausgefunden, wieso sich mein Bildschirm nach 10 Minutne Inaktivität ausschaltet (auch bei Fullscreen-Video). Ich habe ewig mit den DPMS-Settings rumgespielt, hat aber alles nichts gebracht. Stellt sich raus: Das Screensaver-Setting in X wars. Die Standardeinstellung schaltet den Bildschirm ab, statt einen Screensaver (oder sowas) zu starten

|

|

|

|

|

|

|

|

|

|

|

| | Zitat von hoschi

Private und Public sind zwei Wörter die viele Informatiker nicht auseinanderhalten können. Vielleicht wäre sowas wie "Schlüssel" und "Öffentlich" besser.

| |

Zusätzliche Konfusion: Das kann halt auch einfach in der gleichen Datei liegen (PKCS12 oder PEM mit mehreren Objekten).

| | Zitat von hoschi

Und der öffentliche Teil sollte besser menschenlesbarem ACSCII bestehen und der Schlüssel aus HEXHEX-Magie

| |

NAK-FIN.

––

CVE-2017-1000391 ist ja amüsant :D

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von csde_rats am 28.12.2017 14:56]

|

|

|

|

|

|

|

|

|

| | Zitat von hoschi

Private und Public sind zwei Wörter die viele Informatiker nicht auseinanderhalten können. Vielleicht wäre sowas wie "Schlüssel" und "Öffentlich" besser.

| |

Recht viel einfacher als das gehts doch kaum. Und wer das nicht unterscheiden kann sollte besser die Finger von Crypto lassen.

|

|

|

|

|

|

|

|

|

|

|

Nutzt hier jemand i3 mit i3bar und Pango und hat auch folgendes Problem?

Ich weiß nicht, ob es an dem Update zu Font Awesome 5 liegt oder was sonst, aber nach jedem Icon werden Spaces zu diesen UTF-8 Platzhaltern gerendert. Spaces nach Text betrifft das komischerweise nicht. Wo würde ich den Fehler suchen? Pango?

|

|

|

|

|

|

|

|

|

|

|

| | Zitat von Oli

Nutzt hier jemand i3 mit i3bar und Pango und hat auch folgendes Problem?

https://i.imgur.com/6m2tV6a.png

Ich weiß nicht, ob es an dem Update zu Font Awesome 5 liegt oder was sonst, aber nach jedem Icon werden Spaces zu diesen UTF-8 Platzhaltern gerendert. Spaces nach Text betrifft das komischerweise nicht. Wo würde ich den Fehler suchen? Pango?

| |

Liegt definitiv an Font Awesome, kann das gleiche Problem reproduzieren wenn ich darauf wechsle.

|

|

|

|

|

|

|

|

|

|

|

|

Hab das gleiche Problem bei meiner awesomewm-bar mit neuem fontawesome (awesome!).

|

|

|

|

|

|

|

|

|

|

|

|

Mit der otf-font-awesome Variante (anstelle von ttf-font-awesome) ist auch alles normal.

|

|

|

|

|

|

|

|

|

|

| | Zitat von Krypt0n

Mit der otf-font-awesome Variante (anstelle von ttf-font-awesome) ist auch alles normal.

| |

Danke, das hilft.

|

|

|

|

|

|

|

|

|

|

|

| | Zitat von csde_rats

| | Zitat von hoschi

Und der öffentliche Teil sollte besser menschenlesbarem ACSCII bestehen und der Schlüssel aus HEXHEX-Magie

| |

NAK-FIN.

| |

Ich will die Welt ja nur sicherer machen

Compiler Hooligans!

GCC kommt da recht gut heraus für eine Benchmark bei Phoronix. Ich habe das Gefühl, dass sich ein paar Ergebnisse zu Gunsten von GCC verschoben haben? Die einfachste Theorie ist, das CLANG eben mehr Features aufgenommen hat und die kosten halt zunehmend etwas bei der Compile-Time und der GCC etwas modernisiert worden ist.

Die Fehlermeldungen vom GCC sind zum Teil wirklich angenehm geworden, man darf aber bei allen Templatefehlern gerne noch mit dem Pager weit scrollen. Und bei GCC haben immer noch kein Backend für Autocompletion, hoffentlich wird das endlich mal implementiert.

|

|

[Dieser Beitrag wurde 3 mal editiert; zum letzten Mal von hoschi am 29.12.2017 14:35]

|

|

|

|

|

|

|

|

|

|

ach guck mal, Borg Backup in den Lightning Talks

|

|

|

|

|

|

|

|

|

|

|

|

Bendershirt an oder besser ein Bendertop?

|

|

|

|

|

|

|

|

|

|

|

Das ist Thomas (TW), nicht ich. Von Borg habe ich mich vor ner Weile ohnehin zurückgezogen.

e: Ich mein...

|

|

[Dieser Beitrag wurde 2 mal editiert; zum letzten Mal von csde_rats am 29.12.2017 15:17]

|

|

|

|

|

|

|

|

|

|

Oh? Und deswegen der neues Hassbender?

|

|

|

|

|

|

|

|

|

|

|

|

Festlicher Weihnachtsbender ist laut amtlichen Benderplan noch bis Neujahr eingestellt.

|

|

|

|

|

|

|

|

|

|

|

Ich hab mir rats auch anders vorgestellt

|

|

|

|

|

|

|

|

|

|

Der Kommi hier klingt als sähe er so aus:

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von Oli am 29.12.2017 16:51]

|

|

|

|

|

|

|

|

|

Nee  In dem Bild stimmt wirklich nichts, außer Hemd vielleicht. In dem Bild stimmt wirklich nichts, außer Hemd vielleicht.

Da habe ich wahrscheinlich gerade AvE geschaut.

|

|

|

|

|

|

|

|

|

|

|

| | | Yeah, my first thought was "Anyone can summon cops to shoot me with just my address?". Should [the American] society get a CVE entry for that? | |

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von csde_rats am 30.12.2017 3:11]

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

A male came to the front door, Livingston said. As he came to the front door, one of our officers discharged his weapon.

Ok

Heaven protect everyone at the scene if the object of the swatting attack is someone who is already heavily armed and confused enough about the situation to shoot anything that comes near his door.

Ok

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von TheRealHawk am 30.12.2017 11:36]

|

|

|

|

|

|

|

|

|

http://pythonsweetness.tumblr.com/post/169166980422/the-mysterious-case-of-the-linux-page-table

| | | tl;dr: there is presently an embargoed security bug impacting apparently all contemporary CPU architectures that implement virtual memory, requiring hardware changes to fully resolve. Urgent development of a software mitigation is being done in the open and recently landed in the Linux kernel, and a similar mitigation began appearing in NT kernels in November. In the worst case the software fix causes huge slowdowns in typical workloads. There are hints the attack impacts common virtualization environments including Amazon EC2 and Google Compute Engine, and additional hints the exact attack may involve a new variant of Rowhammer. | |

Alle Mann Panik!1

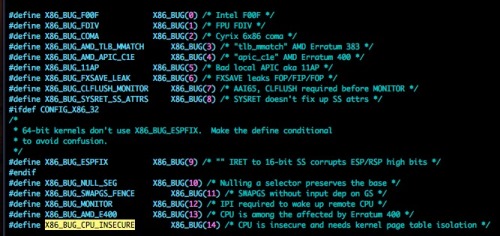

Okay der Name vom Makro klingt jetzt wirklich nicht gut

-

Ich muss ehrlich gesagt zugeben (mal angenommen das stimmt so und wir reden hier von einem Sicherheitsproblem in der Hardware), dass die Kadenz von Dingen wie Rowhammer oder das hier mir echt unwohle Bauchgefühle macht. Besonders, wenn dann Leute ankommen und Anfangen ihre Exploits als Schnipsel JavaScript darzubieten, oder mal wieder VM-Grenzen ausgehebelt werden.

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von csde_rats am 01.01.2018 20:46]

|

|

|

|

|

|

|

|

|

AMD CPUs sind wohl generell nicht betroffen

Gleichzeitig scheint das die Vermutungen zu bestätigen, dass es sich hier um einen echten Hardware-Bug von Intel-CPUs handelt.

| | AMD processors are not subject to the types of attacks that the kernel

page table isolation feature protects against. The AMD microarchitecture

does not allow memory references, including speculative references, that

access higher privileged data when running in a lesser privileged mode

when that access would result in a page fault. | |

Am 4.1. fällt das Embargo auf Xen XSA-253. <cue xfiles>

|

|

[Dieser Beitrag wurde 1 mal editiert; zum letzten Mal von csde_rats am 02.01.2018 10:56]

|

|

|

|

|

|

|

|

|

Fefe hat recht. Wer sich auf ASLR oder Virtualisierung verlässt, macht es falsch. Die ursächlichen Softwarelücken müssen behoben werden, ASLR ist nur ein weitere Sicherung.

Abgesehen davon kann sich Intel auf gewaltigen Ärger einstellen, wenn kein Microcodeupdate den TLB wieder voll nutzbar macht. Über 5% Performanceverlust lachen weder Laptopnutzer noch Klautriesen.

AMD hat riesiges Glück mit dem Compilerbug, wenn die nicht umgehend freiwillig alle Ryzenprozessoren auf Zuruf getauscht hätten, hätten dass die Windowsnutzer auch begriffen (die sind genauso betroffen wie Linux oder BSD). Die ganze ersten Wochen der Produktion haben den Fehler im Silizium.

|

|

[Dieser Beitrag wurde 5 mal editiert; zum letzten Mal von hoschi am 02.01.2018 22:23]

|

|

|

|

|

|

|

|

|

|

Die aktuelle Spekulation geht in die Richtung, dass man damit nicht nur KASLR kaputt machen kann, sondern Kernel-Speicher lesen kann. Das wird spekuliert, weil dieser Typ offenbar im Zusammenhang mit der beschleunigten Entwicklung des Patches aufgetaucht ist (?)

|

|

|

|

|

|

|

|

| Thema: Der Linux-Thread 100 != 0x24 ( Ein Kernelupgrade später... ) |